Los hackers chinos redirigen tráfico web en una sofisticada campaña de ciberespionaje detectada por Google Threat Intelligence Group (GTIG). Atribuida al grupo UNC6384, también conocido como Mustang Panda, esta operación infecta a diplomáticos y entidades clave mediante redirecciones en portales cautivos como ‘gstatic.com’. Desde marzo de 2025, los atacantes comprometen dispositivos edge para ejecutar un adversary-in-the-middle (AitM), desviando usuarios a páginas falsas que promueven ‘actualizaciones’ maliciosas disfrazadas de plugins Adobe.

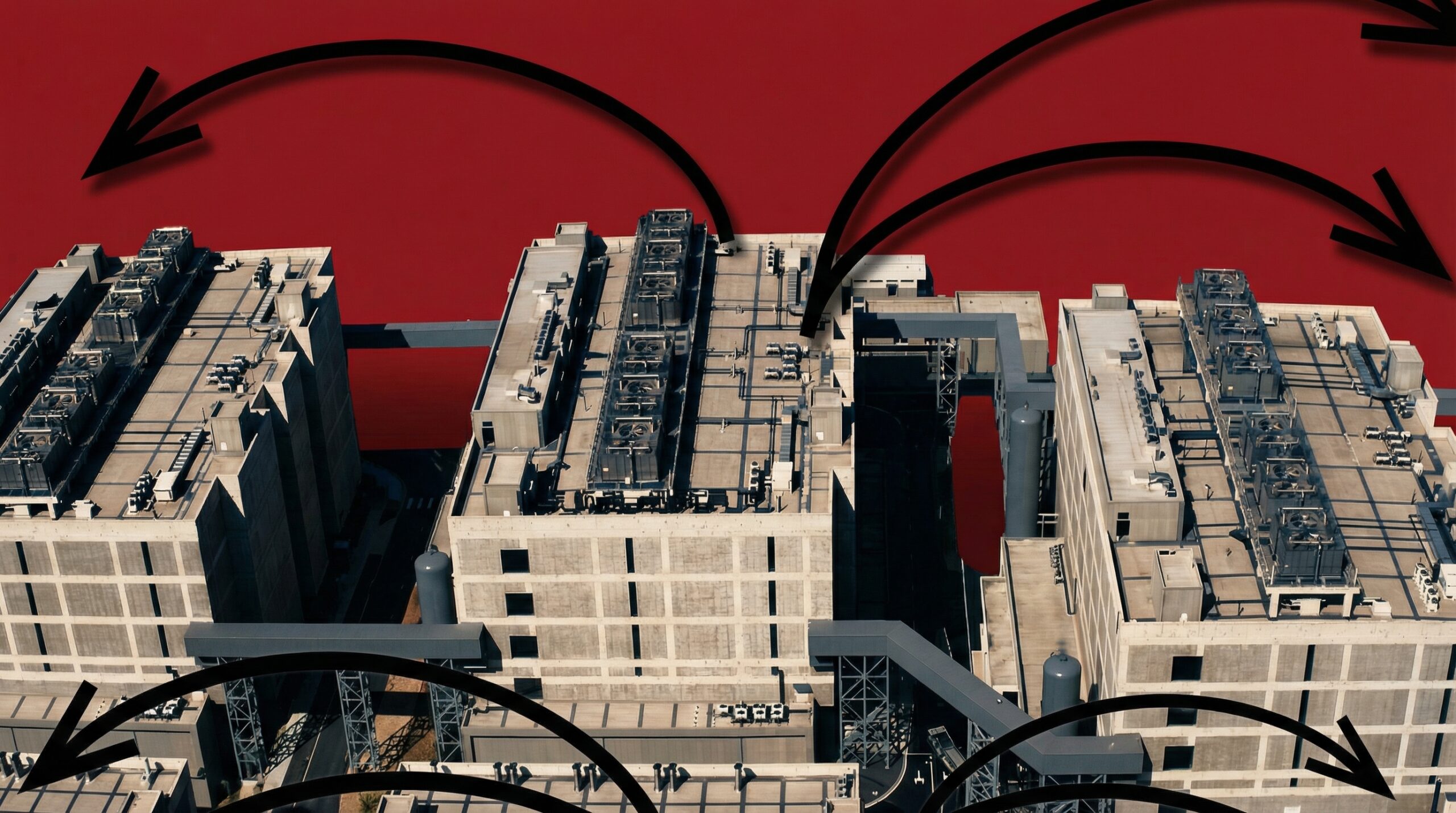

La cadena de ataque multicapa

El proceso comienza cuando el navegador detecta un portal cautivo, común en redes Wi-Fi públicas o corporativas. Los hackers chinos redirigen tráfico web hacia dominios controlados, empleando ingeniería social para engañar a víctimas con mensajes urgentes de actualización. El malware inicial, StaticPlugin, usa un certificado válido de GlobalSign emitido a Chengdu Nuoxin Times Technology Co., Ltd., evadiendo Gatekeeper de macOS y SmartScreen de Windows. GTIG identifica al menos 25 muestras adicionales con este sello, ligado a múltiples APT chinos.

Una vez instalado, StaticPlugin recurre a DLL side-loading para ejecutar CanonStager en memoria, abusando de procesos legítimos de Windows. Esto despliega la variante de backdoor PlugX, capaz de recolectar datos del sistema, subir/descargar archivos y ejecutar comandos remotos desde servidores C&C. La evasión es clave: ejecución indirecta y firmas válidas minimizan detecciones.

Capacidades de UNC6384 y precedentes

UNC6384 destaca por su enfoque en diplomáticos europeos y asiáticos, con tácticas evolucionadas desde campañas previas de Mustang Panda. PlugX, un backdoor veterano desde 2008, se adapta con cifrado mejorado y persistencia. Google nota similitudes con otros grupos chinos, sugiriendo compartición de herramientas estatales. En 2024, informes de Mandiant vincularon PlugX a ataques contra gobiernos en Asia-Pacífico.

La firma de Chengdu Nuoxin, una firma china legítima, plantea riesgos sistémicos: ¿colaboración involuntaria o compromiso? GTIG urge a proveedores de certificados revisar emisiones a entidades chinas.

Implicaciones para seguridad global

Estos ataques exponen vulnerabilidades en infraestructuras edge, como routers y gateways Wi-Fi, críticos en entornos diplomáticos. Empresas y gobiernos deben priorizar segmentación de redes y monitoreo de portales cautivos. La atribución a China resalta tensiones geopolíticas, donde el ciberespionaje estatal compite con innovación legítima.

Sin embargo, respuestas occidentales no pueden recaer en sobrerregulación: directivas como NIS2 en Europa ya cargan con burocracia que frena actualizaciones ágiles en ciberdefensa.

Análisis Blixel:

Como redactor escéptico de narrativas estatales, este caso de hackers chinos redirigen tráfico web ilustra la hipocresía del control digital: Pekín predica ‘ciberseguridad soberana’ mientras despliega AitM contra diplomáticos. Datos de GTIG son irrefutables: UNC6384 opera con precisión quirúrgica, usando certificados GlobalSign para burlar defensas. Ironía: mientras EE.UU. y UE debaten regulaciones que asfixian startups de ciberseguridad, threat actors chinos innovan sin frenos éticos ni burocráticos.

El impacto económico es brutal: PlugX permite espionaje persistente, costando miles de millones en contramedidas. Precedentes como SolarWinds muestran que evasión multicapa es norma, no excepción. Solución no es más leyes como la AI Act, que distraen de amenazas reales, sino inversión en innovación privada: zero-trust nativo y ML para detección anómala. Libertad de mercado en ciberdefensa es la única vacuna contra estos APT; la sobrerregulación solo beneficia a gigantes estatales como Huawei. Futuro: sin datos duros de inteligencia abierta, Occidente queda rezagado en esta guerra asimétrica.

Deja una respuesta